[Get 45+] Immagine Di Un Hacker

Get Images Library Photos and Pictures. Google Down. Le false schermate di Meet e il fantomatico attacco hacker: goliardia italiana - Open Allarme Hacker, secondo Cisco si stanno preparando per un attacco mondiale - Cybersecurity Italia The Fallen Dreams: Diario di un Hacker: Amazon.it: Kurt, Demian: Libri Sito del governo americano attaccato da un gruppo di hacker iraniani - Tgcom24

. Hacker: chi sono, come funzionano le organizzazioni di criminal hacking, gli attacchi più comuni - Cyber Security 360 Come simulare con gli amici di essere un hacker | IpCeI Collezione di icone simboli simboli di hacker | Vettore Gratis

Chi sono gli hacker più famosi di tutti i tempi? - Panda Security

Chi sono gli hacker più famosi di tutti i tempi? - Panda Security

Chi sono gli hacker più famosi di tutti i tempi? - Panda Security

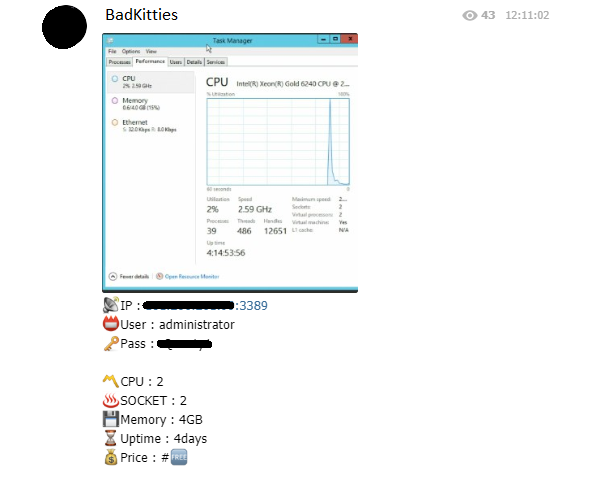

Hacker usano Instagram per vendere account Fortnite violati | DDay.it

Hacker usano Instagram per vendere account Fortnite violati | DDay.it

Il mondo degli Hacker | best5.it

The Fallen Dreams: Diario di un Hacker - Demian Kurt - Cyber Division

The Fallen Dreams: Diario di un Hacker - Demian Kurt - Cyber Division

Ricatto Hacker con minaccia di divulgazione video webcam - Lolli Group Web SEO Gestionale ERP Lolli Group News Editore Web SEO Content ERP Filemaker %

Ricatto Hacker con minaccia di divulgazione video webcam - Lolli Group Web SEO Gestionale ERP Lolli Group News Editore Web SEO Content ERP Filemaker %

Hacker stipendio di esperto in sicurezza informatica | Blend IT

Hacker stipendio di esperto in sicurezza informatica | Blend IT

Gli hacker più famosi e più pericolosi di oggi | AVG

Gli hacker più famosi e più pericolosi di oggi | AVG

L'attacco informatico di Hacking Team - Il Post

L'attacco informatico di Hacking Team - Il Post

Hacker: immagini, foto stock e grafica vettoriale | Shutterstock

Hacker: immagini, foto stock e grafica vettoriale | Shutterstock

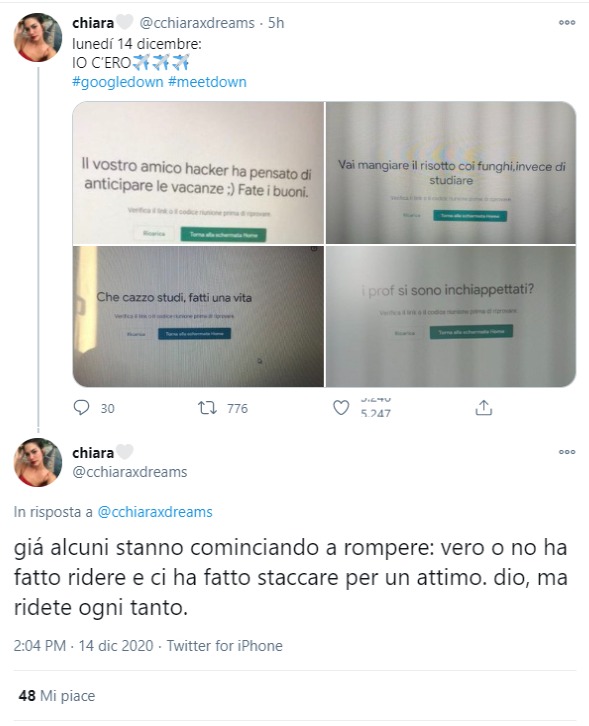

Google Down. Le false schermate di Meet e il fantomatico attacco hacker: goliardia italiana - Open

Google Down. Le false schermate di Meet e il fantomatico attacco hacker: goliardia italiana - Open

Hacker: chi sono, come funzionano le organizzazioni di criminal hacking, gli attacchi più comuni - Cyber Security 360

Hacker: chi sono, come funzionano le organizzazioni di criminal hacking, gli attacchi più comuni - Cyber Security 360

Gruppo di hacker nordcoreano modifica un malware che ruba criptovalute

Gruppo di hacker nordcoreano modifica un malware che ruba criptovalute

Attacco hacker, l'europarlamentare: "Non aggiornare i pc è un atto di negligenza o ingenuità incredibile" - la Repubblica

Attacco hacker, l'europarlamentare: "Non aggiornare i pc è un atto di negligenza o ingenuità incredibile" - la Repubblica

La nazionale italiana di hacker: giovani, etici e alla moda - la Repubblica

La nazionale italiana di hacker: giovani, etici e alla moda - la Repubblica

Come creare una password sicura a prova di hacker | TeamEis

Come creare una password sicura a prova di hacker | TeamEis

Space X, un team di hacker ha diffuso online alcuni documenti riservati

Space X, un team di hacker ha diffuso online alcuni documenti riservati

ᐈ Hacking immagini di stock, fotografie hacker | scarica su Depositphotos®

ᐈ Hacking immagini di stock, fotografie hacker | scarica su Depositphotos®

Inps e Spallanzani, hacker scatenano attacchi Polizia postale e servizi segreti in allerta - La Stampa

Inps e Spallanzani, hacker scatenano attacchi Polizia postale e servizi segreti in allerta - La Stampa

Rilasciato il presunto hacker dei politici tedeschi: "E' uno studente" - La Stampa

Rilasciato il presunto hacker dei politici tedeschi: "E' uno studente" - La Stampa

E anche oggi se fa lezione domani, grazie hacker". Gli studenti "festeggiano" il down di Google - Orizzonte Scuola Notizie

E anche oggi se fa lezione domani, grazie hacker". Gli studenti "festeggiano" il down di Google - Orizzonte Scuola Notizie

11 tipi di hacker: conoscerli per difendersi

11 tipi di hacker: conoscerli per difendersi

Terminologia etc. » » Tanti hacker: buoni, cattivi, etici, "maliziosi"…

Corso di specializzazione in Ethical Hacker e Deep Web - Annunci Catania

Corso di specializzazione in Ethical Hacker e Deep Web - Annunci Catania

Da sette anni un gruppo di hacker sta spiando i dati di operatori in tutto il mondo | MobileWorld

Da sette anni un gruppo di hacker sta spiando i dati di operatori in tutto il mondo | MobileWorld

Privacy e sicurezza: nasce una nuova rete a prova di hacker

Privacy e sicurezza: nasce una nuova rete a prova di hacker

Un singolo gruppo di hacker ha rubato 200 milioni di dollari in crypto | Invezz

Un singolo gruppo di hacker ha rubato 200 milioni di dollari in crypto | Invezz

7 Tipi di hacker: la classifica per pericolosità! - Focus Junior

7 Tipi di hacker: la classifica per pericolosità! - Focus Junior

Gli hacker violano il sistema del Tribunale di Catania: l'ennesima prova di vulnerabilità - Il Fatto Quotidiano

Gli hacker violano il sistema del Tribunale di Catania: l'ennesima prova di vulnerabilità - Il Fatto Quotidiano

Comments

Post a Comment